皆さま、こんにちは。森下です😊

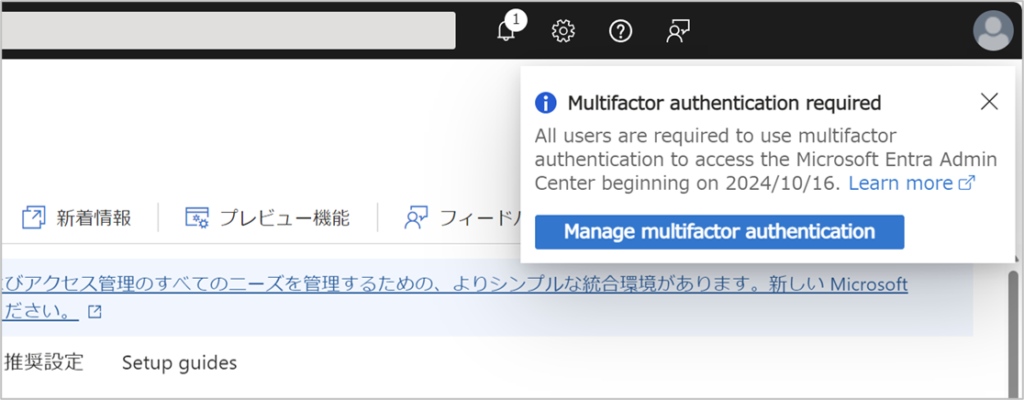

最近、Microsoft Azure ポータルや Microsoft Entra 管理センターを開くと、下図のような通知が表示されませんか?

どうやら、まもなく Microsoft の一部クラウドサービスの管理センターで多要素認証が必須となるようです。

セキュリティの規定値が ”無効” なら関係ない?

Microsoft のクラウド サービスでは、5年前から多要素認証が推奨されたことでデフォルトで有効になっていますが、企業によっては準備不足などの理由で無効化されている場合があります。無効にしてもいつの間にか有効になってしまうことがありましたが、それでも「無効化」を選択する余地は残されていました。

「無効化」に設定されている皆さま、今回は異なります!

ついに強制実施が決まりました。

ただし、全ての管理センターではなく、まずは以下の3箇所が対象となります。

・Microsoft Azure ポータル

・Microsoft Entra 管理センター

・Microsoft Intune 管理センター

最近、特に Microsoft Azure への不正アクセスが問題視されていたため、このタイミングでの強制化には納得できますが、管理者の皆さまへの影響は大きいと思われます。そして利用者の皆さまにはあまり関係がないように感じられるかもしれませんが、この機会に社内全体の認証方法を改めて考えてみるのをおすすめします🙋♂️

(なお、今のところ Microsoft 365 管理センターは対象外ですが今後の変更もあり得るかもしれませんね。)

それから、パートナーセンターからお客様の管理センターにアクセスされる場合は今回の強制化は関係ありません。GDAP は GDAP でたまに画面周りは確認してもよいかと思います。

もう少し準備期間がほしい……

残り 2 週間で多要素認証の準備は難しいと感じるお客様には、少しだけ延長できる措置があります。

画面下部の [ 強制の延期 ] ボタンをクリックすることで、2025 年 3 月 15日 まで強制化を延期することができます。

もし、私の画面のように [ 強制の延期 ] ボタンがグレーアウトしてクリックできない場合は、もうひとつ設定する箇所があります。下記のリンクをご覧ください。

※延長する場合は 2024 年 10 月 15 日までに申請する必要がありますのでお忘れなきよう🙇♂️

多要素認証は設定したほうがいいの?

はい!

多要素認証 (MFA) はぜひ設定することをおすすめします。

多要素認証は、アカウントを守る最も簡単で効果的なセキュリティ対策です。パスワードが盗まれたとしても、スマートフォンや指紋認証などの追加の認証手段があることで、不正アクセスを防ぐことができます。

実際には、99.2%以上のアカウント攻撃を防ぐ効果があります。

Title:How effective is multifactor authentication at deterring cyberattacks?

(タイトル:多要素認証はサイバー攻撃を防ぐのにどれほど効果的か?)

さいごに

そうそう、多要素認証をスマホアプリ (Microsoft Authenticator) で実施されている方は、スマートフォンを機種変更するときが最も注意するポイントです😣

それはまた来週お話したいと思います。

-----------------

この記事を書いた人: 森下 えみ